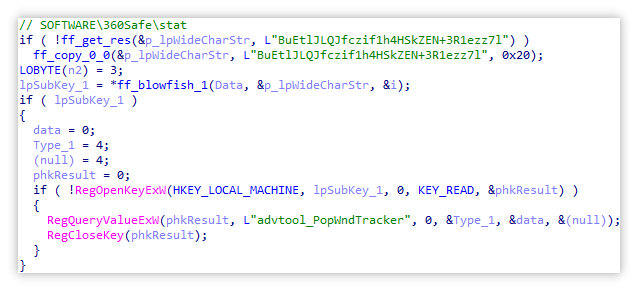

鸟壁纸信息查询根据小鸟壁纸搜索得到的工作日志网站当在搜索引擎中以关键词“360wallpaper_bird”搜索小鸟壁纸安装包时,可以查询到一个记录了一系列工作日志的网站信息,即1.4节中提到的外网工作日志。在网站中,可见1.4节中提到的一系列信息。网站中可见的部分信息内容【三】 手段揭露为了防止其具有争议性的推广行为被技术人员分析发现、被公众舆论讨论揭露,躲避自动化分析软件的监控和拦截,隐藏背后编织的巨型利益输送网络,这些推广模块采用了多种技术对抗手段。它们通过云控配置实时调整自身行为,专门规避技术人员等高危群体,精准针对普通用户投放。推广模块会根据用户的系统环境、地理位置、使用时长、是否充值等多维度信息判断用户价值,仅对"安全"目标、"小白"用户启动推广行为,使推广行为更加隐蔽。 3.1 各项针对检测从服务器下发云控配置开始,软件就开始了其针对性的检测:地区相关:以鲁大师为例,软件会根据用户所在地区针对性的投放推广云控配置。测试得出,对北京地区的用户会减少或不下发推广相关的云控配置。渠道相关:有些软件会专门区别用户是否从软件官网下载,并且针对从非官网渠道下载的用户推送推广云控配置,而官网用户将会减少或不下发推广相关云控配置。用户相关:以鲁大师为例,获取云控时会通过遍历检测当前系统信息的方式判断是否为技术人员、是否在虚拟机中、是否为业务会员等相关数据,从而针对性调整云控配置。3.2 多种推广方式为了实现其推广目的,掇取用户流量价值,相关软件实现了多种多样的推广方式:推广模块以可动态载入的插件的形式存在,从而使得大部分推广策略都可以在云端动态调整。下图中展示的内容为鲁大师软件中包含的部分推广方式。多种推广方式3.3 各种规避手段为与用户及监管进行"捉迷藏",软件采用多种方式以规避各类情形。规避手段表自上次监控到"重庆赫赫有盾科技有限公司"开发的软件"DXRepair"利用云控下发推广配置以来,火绒安全情报中心一直持续关注相关威胁情报的动向。外网数据显示,包含类似推广模块的软件仍在大量传播。其中,一款名为"TabXExplorer"的软件同样会弹窗安装软件并劫持浏览器,其签名信息显示来源为"成都奇鲁科技有限公司"。鲁大师作为在国内具有极高传播度的硬件检测软件,许多用户在新购置电脑时会安装此软件,用以开展跑分测试并查看硬件信息。然而,用户很难预料到,这一看似正常的使用行为,会在未得到充分告知或被故意模糊告知的情形下,使自己的电脑沦为相关企业的“流量变现工具”。【四】 技术分析本次主要围绕鲁大师软件展开技术分析,并提出该系列推广软件的共性。在溯源过程中,我们发现小鸟壁纸等软件同样包含类似的推广模块,其中Lua脚本执行模块和云控配置请求模块是这些带有推广插件的软件的共同特征。4.1 云控配置的下发不同软件中的云控配置请求模块名称各异,但功能相同。例如:云控模块名称表在软件中通常有一个控制大部分推广行为的云控配置,下文中称为"总体云控配置",在该配置中包含大部分的推广相关配置。4.1.1 加密算法本次分析中,所有软件的推广模块基本采用相同的加密方式:使用 BlowFish 算法对原始数据加密,再通过 Base64 算法编码后进行数据收发。解密操作主要发生在以下场景:接收服务器云控配置、解析云控配置字段值、下载Lua 脚本、读取软件中以加密形式存储的配置文件。数据加密不同场景4.1.2 规避分析过程中发现,推广模块在获取云控配置时也会进行规避,根据用户地区和下载渠道筛选推广目标,避免向高风险用户投放从而规避可能的风险。 4.1.2.1 地区规避整体云控配置下发:云控配置包含大量推广相关参数。通过测试发现,非北京IP与北京IP获取到的配置存在显著差异,通常非北京IP会收到更多的推广配置,具体对比如下所示。整体云控配置下发地区区别获取京粉佣金链接:在获取京粉佣金链接时,系统同样会对北京IP进行规避。例如,北京IP获取的云控配置中 data.land_url 字段为空,而太原等其他地区的IP则会返回该字段的具体值,如下所示。云控配置下发规避北京区域4.1.2.2 渠道非官网渠道下载会产生更多推广:一般情况下,其他公司的官网渠道代号为"home",鲁大师的官网渠道代号为"ludashi"。经过多次测试发现,通过官网渠道下载的软件在推广行为上会有所收敛:减少或不下发推广相关的云控配置,又或者在安装包中减少或移除推广模块。例如,迅读 PDF 大师会根据访问官网时的URL参数动态切换安装包下载地址。官网渠道提供的安装包不包含推广插件,而其他渠道的安装包则内置推广插件。不同渠道不同安装包4.1.2.3 用户环境请求云控配置时,客户端会上报环境检测数据,包括:sr(杀毒软件)、vm(虚拟机)、vip(会员状态)、advance(360 广告弹窗开关与弹窗拦截开关)、dev(技术人员检测)等信息,服务端据此动态下发差异化的推广配置。sr(杀毒软件):检查 SOFTWAREMicrosoftWindowsCurrentVersionUninstall 注册表路径中 DisplayIcon 与 InstallLocation 键值中是否存在以下杀软程序名,如果存在,则将其收集到 sr 键值中。杀毒软件程序名vm(虚拟机):检测 HKEY_CLASSES_ROOTApplicationsVMwareHostOpen.exeshellopencommand 是否存在且默认值有效则会判断为虚拟机。检测虚拟机vip(会员):VIP数据通过读取本地配置文件或注册表获取。例如,检测 %APPDATA%TabXExplorerconfig.ini 文件中 settings 节的 level 值是否大于等于0,或检测注册表项 HKEY_LOCAL_MACHINESOFTWARELDSGameMasterUser 中 level 键值是否存在且小于100。检测会员状态除了云控请求时会附带会员状态,在部分 Lua 脚本中也会检测是否为会员或充值,若充值过鲁大师尊享版会员则会在配置文件 ComputerZ.set 中设置 rc_flag 键值为 1,随后在 Lua 脚本中检测会员状态从而规避。规避鲁大师尊享版会员除此之外还会规避小鸟(360)壁纸(IsBizhiVip)、Halo壁纸(HaloVip)、TabX Explorer 资源管理器(IsTabXVip)、手机模拟大师(GameMasterVip)等会员用户。规避各类相关软件会员advance(360 广告弹窗开关与 360 弹窗拦截开关):检测 HKEY_LOCAL_MACHINESOFTWAREWOW6432Node360Safestat 项中 noadpop 与 advtool_PopWndTracker 的键值是否为 1,后者的值表明是否开启 360 弹窗过滤器的强力模式。

检测是否开启 360 弹窗过滤器的强力模式dev(技术人员):通过以下程序是否运行来判断当前用户是否为开发者等技术人员,从而使 dev 字段设置为 1。

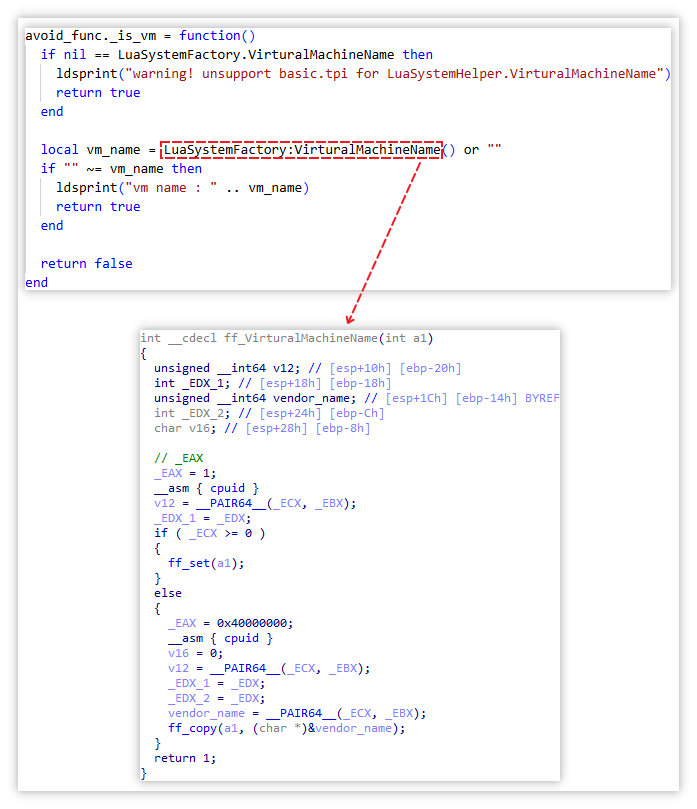

检测进程4.2 进一步的规避手段规避代码不止在推广模块中执行,也在 Lua 脚本中执行,且不同公司和软件拥有不同的规避手段。下面将介绍分析过程中发现的规避手段。4.2.1 虚拟机检测在规避虚拟机环境时,推广模块会调用 Basic.tpi(Lua 解释模块)中的 LuaSystemFactory.VirturalMachineName 函数进行检测。该函数通过 CPUID 指令实现虚拟机识别:首先传入 EAX=1,检查返回值的第 31 位是否为 1,若为 1 则表明运行在 Hypervisor(虚拟机监控程序)环境中;随后传入 EAX=0x40000000 读取虚拟机厂商标识,从而精确识别虚拟机类型。

虚拟机检测

4.2.2 浏览器历史记录检测多数软件中的推广模块及 Lua 推广脚本会检测浏览器历史记录,以规避特定人群。检测内容包括历史记录中的页面标题和访问网址。标题:系统会匹配历史记录中的页面标题,检测是否包含"劫持"、"捆绑"、&quo

主题:"捉迷藏"式收割:撕开鲁大师为首系列企业流量劫持黑幕!

z3960发表于 2026-01-25 09:02

回帖(3):