详见《流氓联盟欺软怕硬,多链路恶意推广》文章中传奇微端推广章节,相关链接见文末。)

4.3.1.3 弹窗假关闭按钮安装

该类脚本通过设置虚假关闭按钮诱导用户交互,无论用户点击关闭按钮或触发超时机制,均会执行推广软件的下载安装流程。该行为模式与DirectX 强力修复"工具类似,而后者在用户点击"不再提示"时会执行卸载操作,点击关闭按钮则会默认保持安装状态。(详见《流氓联盟欺软怕硬,多链路恶意推广》文章中夸克弹窗推广章节,相关链接见文末。)推广软件会存于云控配置的 push_soft_slow 字段中,系统会自动选择最高价格的软件进行安装。但在测试环境中该配置字段为空值,推测是由于条件未触发或服务端暂未下发有效配置。

手动关闭与自动关闭都会下载安装4.3.2 弹窗安装软件

该插件为鲁大师特有插件,其行为与上述"弹窗假关闭按钮安装Lua脚本"一致,均通过虚假关闭按钮和超时机制触发静默安装。其主要推送SecretCipher、LionProtect等软件(注:DirectX强力修复未包含此插件)。安装时,通过添加静默参数及隐藏开始菜单之类参数实现隐蔽执行,使用户点击关闭按钮时无法感知安装进程的启动。安装完成后,SecretCipher等软件将根据云控配置执行推广任务,其通过任务栏闪烁等方式诱导用户点击"传奇"游戏微端等推广内容。原理:程序通过调用 carry_flow.tpi 的 CreateTrayClient 初始化托盘客户端,随后加载 traffic_common.dll 并执行 CreateInterface 函数完成模块初始化;随后拉取云控配置并选择推广软件,当用户交互触发后,无论点击关闭或安装,均会进入安装软件流程,最终执行安装流程。

获取安装包列表(云控配置)

云控配置:下图为整体云控配置中的弹窗安装相关配置,其中包含 close_install、timeout_install 之类的安装开关,分别为是否允许点击关闭按钮安装和超时安装。

整体云控配置中的弹窗安装相关配置以下是出现的弹窗,这里点击以下内容会被安装:1. 关闭按钮:当云控配置为 close_install 为 1 的时候会被安装。2. 超时:{duration_time} 秒后判定超时,且 timeout_install 为 1 的时候会被安装。3. 立即优化:直接安装。

安装前先随机选择目标软件,并下载该安装包(动态链接库)并调用导出函数 Start4RunDll,以实现安装。安装时会附加静默参数 --delay-pop-hp=18000 --channel=ludashi_ludashi --from=ludashi_popguide --silent --no-desktop-shortcut --no-start-menu-shortcut,此时安装是静默的、没有托盘图标、开始菜单、桌面快捷方式等显式安装效果。

调用导出函数以下软件组,分别为数据加密、浏览器保护、清理文件等软件。

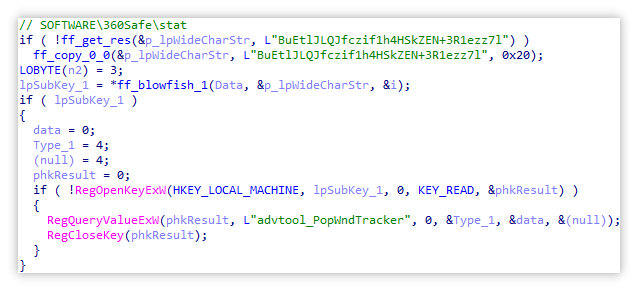

软件组4.3.3 浏览器弹出百度搜索框云控配置触发冷却时间检测:从 ConfigCenter 获取到云控配置后,其会发送 0x8100 消息以触发检测冷却时间,随后通过 SetTimer 设置 ID 为 0x64 的计时器等待冷却结束,最后执行环境规避检测。

云控配置触发冷却时间检测接收浏览器消息:每次切换至浏览器窗口时,BrowserBasic.tpi 会将数据传输至 master_ai_ext.tpi 模块。该数据随后被封装为 0x8001 消息发送至主窗口处理函数,随后利用 FindWindowW 寻找类名为 master_ai_client_wnd_class,窗口名为 master_ai_client_wnd_name 的窗口,以检查是否已存在对应搜索框。每次切换至浏览器窗口时,BrowserBasic.tpi 会将数据传输至 master_ai_ext.tpi 模块。该数据随后被封装为 0x8001 消息发送至主窗口处理函数,随后利用 FindWindowW 寻找类名为 master_ai_client_wnd_class,窗口名为 master_ai_client_wnd_name 的窗口,以检查是否已存在对应搜索框。

接收浏览器窗口改变事件最终会调用 "C:Program Files (x86)LuDaShiSuperAppmaster_aimaster_ai_main.exe" --pop_type=attach_opened_doc --attach_wnd=921496 以实现指定窗口弹出搜索框的操作。其调用 js_basic.dll 时,会传入 JSON 数据,从该数据可以看出,将会加载 master_ai_main.dat 文件中的 index.html。

JSON 数据

而在 index.html 文件加载的 JavaScript 脚本中实现了该搜索框的细节,其中可以看到点击搜索按钮时会利用百度搜索附加渠道标识参数进行跳转。

搜索框代码细节点击《百度一下》按钮后搜索时会添加 tn 渠道标识。

搜索框及跳转4.3.4 浏览器弹出"传奇"页游框

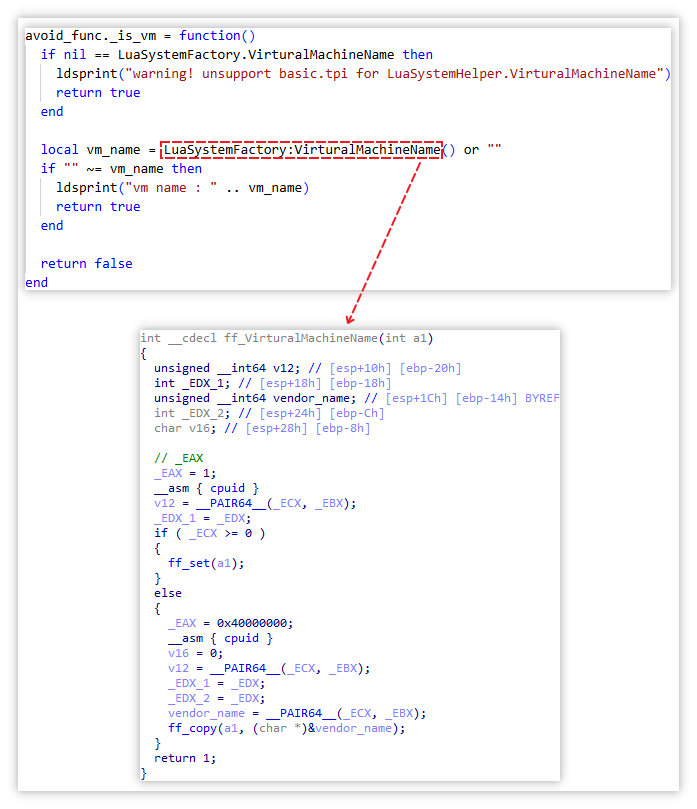

云控,推广机制:该插件WndPlugin由computercenter.exe进程加载,其行为受云控配置wnd_plugin_v2_slow字段控制,其插件利用BrowserBasic模块以获取浏览器事件,最终触发"传奇"推广弹窗,并引导用户点击跳转至click_url字段指定的"传奇"页游链接。多种规避方法:进程检测、安装软件检测、历史记录检测、VIP检测、反馈人群检测、浏览器 F12 开发者工具检测。下图为云控配置中出现的 black_url 与 black_title 字段,根据其命名及所列网址和标题内容,推测是禁止弹窗的页面。且云控配置中的 pop_ids 为允许弹窗的ID列表,与 pop_info 中的 pop_id 相对应。

下图为测试过程中的推广效果图。

推广效果图4.3.5 其他

浏览器弹窗安装:在测试过程中,浏览器弹出《推荐-安装幻笔 AI》窗口,经交互验证,点击该弹窗将触发安装流程。

浏览器弹窗安装锁定浏览器主页:测试时发现 Utils 目录中 guardhp.exe 程序会弹出浏览器主页锁定操作,弹出时将浏览器锁定为 hao.360.cn。

弹窗图推广自身小工具:接收整体云控配置中 universal_popup_rec_slow 与 popmgr_slow,分别是弹窗软件数据和弹窗规则,其含有 intercept_bs 类似的工具,本身用于推广自身小工具,通常存放于 SuperApp 文件夹中。

弹窗软件数据和弹窗规则

弹窗图【五】 火绒安全提醒

目前,火绒安全软件已实现对此类云控推广模块的识别、拦截及查杀。为保障您的设备安全与使用体验,远离流量劫持、强制弹窗、静默安装等不良行为的侵扰,建议广大用户将火绒安全软件更新至最新版本,随后启动全盘查杀功能对设备进行全面扫描,及时清除潜在风险。火绒也将持续追踪,为用户构建持续、可靠的安全防护屏障。

检查更新

全盘查杀

主题:"捉迷藏"式收割:撕开鲁大师为首系列企业流量劫持黑幕!

z3960发表于 2026-01-25 09:02

回帖(3):